主页 > imtoken最新app下载 > 为什么多了一个svchost.exe进程? 小心!你可能中了Bazar后门木马

为什么多了一个svchost.exe进程? 小心!你可能中了Bazar后门木马

下载的文件虽然有Word、Excel、PDF的图标,但实际上都是可执行文件。 例如,主题为“新型冠状病毒”的诱饵文件对应的文件名为“PreviewReport.DOC.exe”,主题为“客户投诉”的诱饵文件对应的文件名为“Preview.PDF” 。可执行程序”。

但是,由于 Windows 默认不显示文件扩展名,收件人只会看到“PreviewReport.DOC”和“Preview.PDF”的文件名,将它们误认为是 Word 和 PDF 文档。

分析显示可执行文件是 BazarBackdoor 的加载程序。 一旦激活,后门程序就会秘密安装在收件人的计算机上。

图 5. BazarBackdoor 加载程序

“无文件”后门

接收方发起下载文件后,加载程序首先休眠一段时间,然后连接到命令和控制(C2)服务器下载后门有效负载。

在 BleepingComputer 的测试中比特币加密器,第一个 C2 请求总是返回 404 HTTP 错误代码。

图 6. C2 通信

然而,第二个 C2 请求将下载 XOR 加密的有效载荷,即 BazarBackdoor 后门木马。

图 7. XOR 加密负载

最后,payload将以无文件形式注入到“C:\Windows\system32\svchost.exe”进程中。 根据 BleepingComputer 的说法,这是通过 Process Hollowing 和 Process Doppelgänging 技术实现的。

图 8. 将后门注入 svchost.exe

由于Windows的任务管理中一直运行着大量的svchost.exe进程,所以当多出这样一个进程时,大多数用户是不太可能注意到的,也就不会注意到后门的存在。

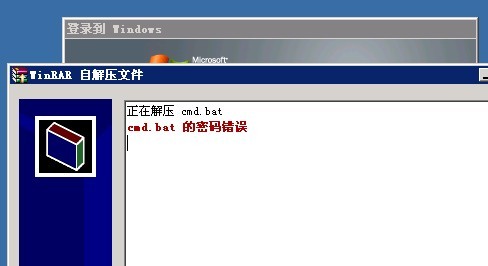

此外比特币加密器,加载程序配置为在用户登录 Windows 时启动,这将允许下载新版本的后门并将其注入到 svchost.exe 进程中。

图 9. 添加的计划任务

一段时间后,后门会在受害者电脑上下载并执行渗透测试神器Cobalt Strike,为攻击者提供对受害者电脑的完全访问权限。

BazarBackdoor 可能出自 TrickBot 开发者之手

类似的钓鱼邮件格式、传播方式和代码都表明,BazarBackdoor很可能是由TrickBot银行木马背后的同一组织开发的。

此外,BazarBackdoor 还使用了与之前 TrickBot 活动中出现的相同的加密、电子邮件链接和证书创建方法。

结语

BleepingComputer 表示,在通过 BazarBackdoor 获得对受害者计算机的完全访问权限后,攻击者可以执行任何攻击,例如窃取数据、部署勒索软件或将访问权出售给其他黑客。

鉴于钓鱼邮件的数量,BleepingComputer认为BazarBackdoor已经对企业网络造成严重威胁,建议企业告知员工警惕来自sendgrid.net的邮件,尤其是含有文件下载链接的邮件。